Siempre he creído que bien configurado el WSUS casi no necesitaba ser gestionado, hoy he visto que no, afortunadamente lo he visto antes que mi jefe y el CISO :-)

Siempre he creído que bien configurado el WSUS casi no necesitaba ser gestionado, hoy he visto que no, afortunadamente lo he visto antes que mi jefe y el CISO :-)

Hasta que vi la siguiente pantalla:

Hay actualizaciones críticas sin aprobar!!!!

Cuando esta configurado que si que las apruebe automáticamente:

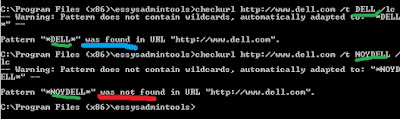

Buscando por internet y con la ayuda de mi compañero hemos dado con un artículo que nos ha ayudado "solucionar", por lo menos manualmente, el problema.

Añadiendo un campo más en la barra de columnas, el Supersedence, nos explica si hay un parche acumulativo, si hay un parche acumulativo pero ya ha salido otro superior o si hay un parche que sustituye a otros .

Un parche que sustituye a todos.

Un parche que sustituye a todos.

Un parche que sustituye a otro pero ha salido otro que le sustituye.

Un parche que sustituye a otro pero ha salido otro que le sustituye.

Un parque que ya ha sido sustituido por otro

Un parque que ya ha sido sustituido por otro.

Con lo que he cogido todos los parches que ya tiene unos que lo sustituye y los he declinado. Si nos ponemos encima de ellos en la parte inferior no da algo de información

Y luego he aprobado los que estaban pendiente de aprobar.

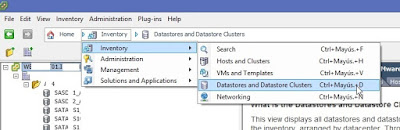

Después no iría mal hacer una limpieza

Esta es una buena manera de gestionar el espacio que consume el almacenamiento de binarios que gestiona el WSUS. También es bueno, para liberar espacio, dejar de sincronizar binarios de programas, idiomas o sistemas operativos que ya no corran en la empresa.

REF: http://www.tecknowledgebase.com/43/how-to-identify-and-decline-superseded-updates-in-wsus/

by GoN | Published: September 2016 | Last Updated: 11, Janary 2017